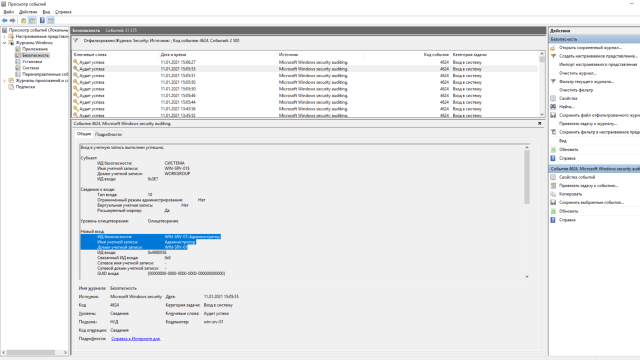

Бывает нужно оперативно посмотреть, кто осуществлял вход в систему. Сделать это можно посмотрев журналы безопасности. В них за события входа отвечают события с EventID 4624, соответственно можно отфильтровать журнал по этому событию, но в данном случае может быть очень много ненужной информации, например о событиях от служб и т.п. Чтобы несколько упростить задачу можно отфильтровать события по содержимому. В каждом событии входа указывается Logon Type. Например, для входа по rdp он 10, для локального – 2. Про типы входов можно почитать тут - https://docs.microsoft.com/ru-ru/windows/security/threat-protection/auditing/event-4624

Увы, простые фильтры не позволяют делать фильтрацию по содержимому журналов, но так можно сделать, применив xml фильтр со следующим содержимым:

<QueryList>

<Query Id="0" Path="Security">

<Select Path="Security">

*[EventData[Data[@Name='LogonType'] and (Data='10')]]

</Select>

</Query>

</QueryList>

Соответственно Data='10' это и есть тип входа. С таким фильтром найти тех, кто входил на сервер становится значительно проще и нагляднее.

Share the article with your friends in social networks, maybe it will be useful to them.

If the article helped you, you can >>thank the author<<