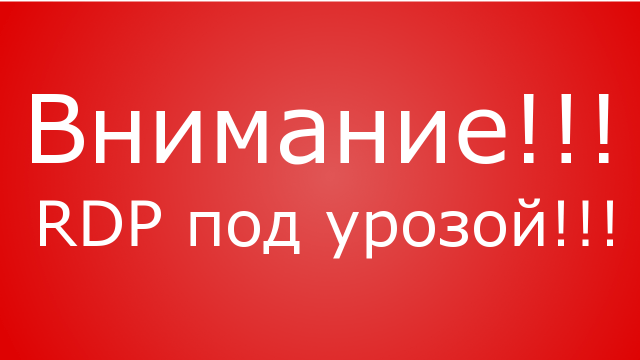

Сегодня наткнулся на занимательное KB от Microsoft. В двух словах – в мае, есть огромная вероятность, что ваши клиенты не смогут подключаться по RDP. За подробностями прошу ниже.

Некоторое время назад, была обнаружена очень серьёзная уязвимость - CVE-2018-0886, в протоколе CredSSP, который используется для авторизации пользователей RDP. Уязвимость может быть использована для осуществления man in the middle атак.

Microsoft отреагировала на уязвимость и приступила к закрытию дыры в безопасности. При этом осуществляет прямо-таки спец операцию, из трех этапов.

В течении первого этапа, который наступил 13 марта, вышло обновление для CredSSP и RDP, результатом которого стало собственно закрытие дыры и добавление нового (вроде бы нового) пункта в групповые политики.

На политике остановимся чуть подробнее располагаться она должна в Computer Configuration -> Administrative Templates -> System -> Credentials Delegation -> Encryption Oracle Remediation

У политики будет 3 опции:

- Vulnerable – клиенты смогут подключаться как раньше, не зависимо от того, пропечены они или нет. Как видно из названия, это уязвимый уровень.

- Mitigated – клиенты не смогут подключаться к непропатченым серверам, но серверы в свою очередь смогут принимать непропеченных клиентов. Средний уровень безопасности.

- Force Updated Clients – безопасный уровень взаимодействия клиентов – если хотя бы один из пары клиент-сервер имеет не пропатченный RDP соединение установлено не будет.

На втором этапе, который стартанет 17 апреля, будет выпущен еще один патч, результатом которого будут предупреждения о небезопасном соединении, если у клиента или сервера будет уязвимые CredSSP или RDP.

И самый главный – третий этап, должен произойти 8 мая – будет выпущен очередной патч, который сделает опцию mitigated в вышеописанной политике, выбранной по умолчанию.

Собственно, третий этап – самый страшный, т.к. по его итогу есть колоссальная вероятность, того, что клиенты не смогут подключиться к серверам по RDP.

Что бы этого избежать необходимо 1) обновить все серверы и клиенты, 2) проверить как всё будет работать с выбранным параметром Mitigated или Force Updated Clients.

Если по какой то причине нет возможности всех обновить, то нужно заранее выставить опцию Vulnerable, я думаю Microsoft не станут менять уже заданный параметр.

Надеюсь эта информация поможет кому-нибудь сберечь нервы и время после майских праздников =).

Подробности в KB от Microsoft.

- Войдите или зарегистрируйтесь, чтобы отправлять комментарии

Поделитесь статьей с друзьями в соц. сетях, возможно, она будет им полезна.

Если вам помогла статья, вы можете >>отблагодарить автора<<

![Как играть в Sony Playstation 1 на компьютере [epsxe]](https://www.mytechnote.ru/sites/default/files/styles/180x180/public/field/image/epsxe-logo.png?itok=hvO_vuDE)